- عضویت

- 18/3/18

- ارسال ها

- 1,896

- امتیاز واکنش

- 17,969

- امتیاز

- 428

- محل سکونت

- Tabriz

- زمان حضور

- 38 روز 17 ساعت 41 دقیقه

نویسنده این موضوع

کالی لینوکس یک توزیع لینوکس تخصصی در زمینه امنیت و تست نفوذ است. این سیستم عامل را میتوان نسخه بعدی Backtrack دانست که دیگر بروز نمیشود. در ادامه با هیتوس همراه باشید.

کالی لینوکس بر اساس دبیان پایه گذاری شده است و در انواع نسخههای حرفهای و یا lite ارایه میگردد و حتی نسخهای برای گوشیهای تلفن همراه و نسخهای مخصوص فلش نیز دارد.

کالی لینوکس رایگان است و برای همیشه رایگان خواهد ماند، کالی لینوکس نزدیک 300 ابزار کاربردی هک و نفوذ را در خود جای داده است که توسعه دهندگان کالی لینوکس تنها ابزارهای مفید و کارآمد را در این سیستم قرار میدهند.

برای اطمینان از امنیت و عملکرد کالی لینوکس، این سیستم عامل در نسخه Open Source ارایه میشود تا کاربران از صحت و امنیت آن مطمین باشند، هر چند که استفاده از کالی لینوکس به عنوان سیستم عامل اصلی پیشنهاد نمیشود و از کالی لینوکس فقط در مراحل تست نفوذ باید استفاده کرد.

کالی لینوکس تنها کار شما را راحت تر میکند

کالی لینوکس در واقع تنها کار شما را راحت تر میکند، شما میتوانید کلیه ابزارها و امکانات موجود در کالی لینوکس را روی توزیعی مانند UBUNTU نصب کنید ولی مشکل این جاست که نصب کردن پکیجهای متنوع با پیش نیازهایشان شاید برایتان درد سر ساز شود. کالی لینوکس مجموعهای از کلیه ابزارهای رایگان و کاربردی تست نفوذ و امنیت را به صورت یکجا، نصب شده و آماده استفاده برایتان جمع آوری کرده است. در ضمن کالی لینوکس کار ارتباط ابزارهای تست را نیز برای شما به صورت پیش فرض انجام داده است.

معرفی برخی از مهم ترین ابزارهای موجود در کالی لینوکس

در ادامه لیست برخی از ابزارهای کاربردی موجود در کالی لینوکس را با هم بررسی میکنیم:

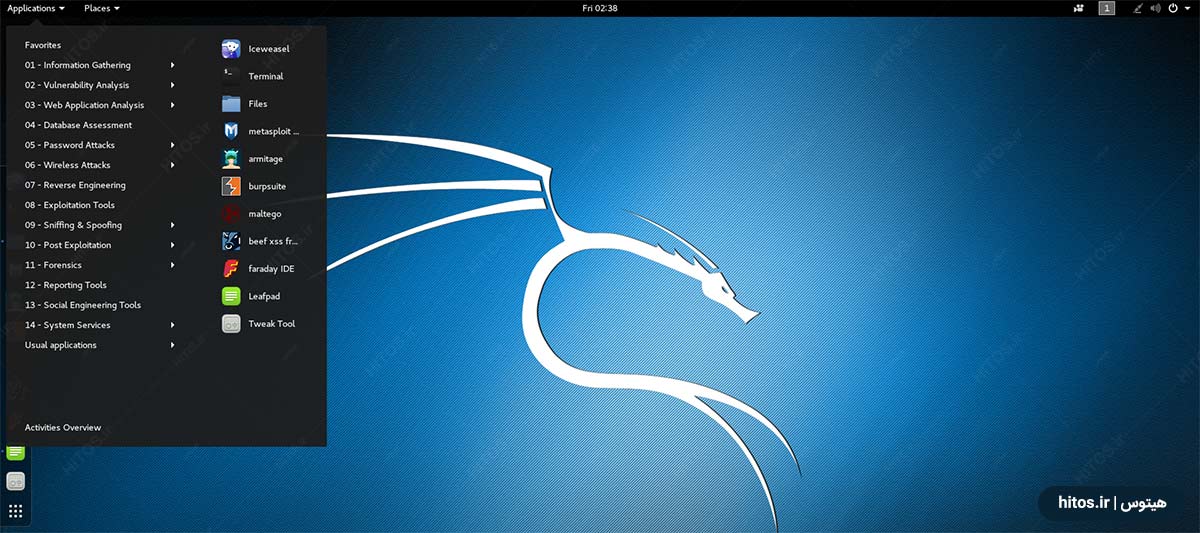

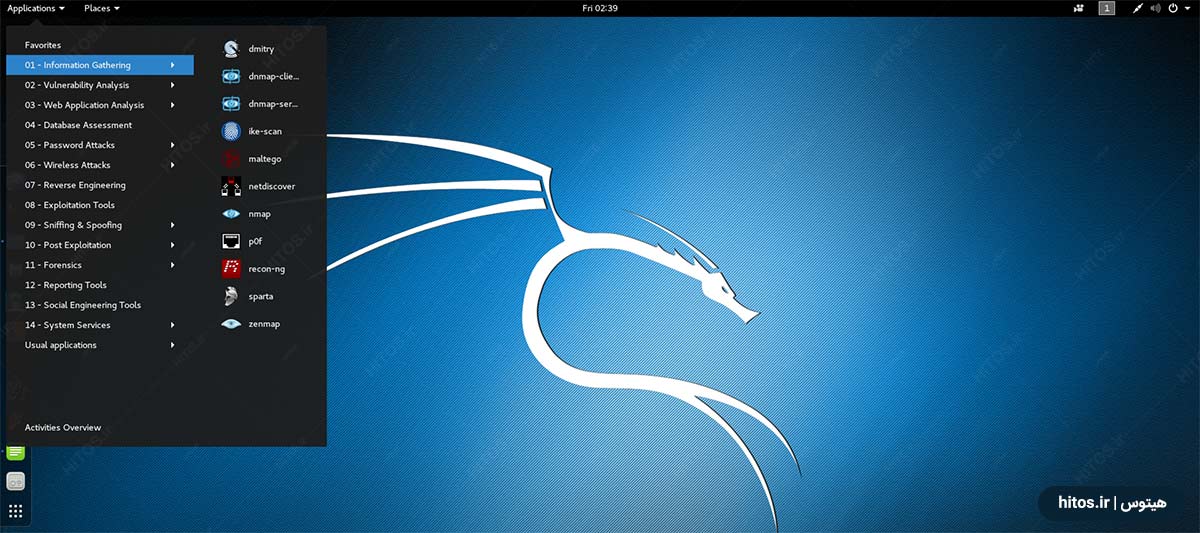

در منوی اصلی سیستم عامل کالی لینوکس دسته بندیهایی برای ابزارهای تست نفوذ و امنیت موجود در کالی لینوکس وجود دارد که در اینجا قصد داریم این دسته بندهها را معرفی کنیم:

1) Information Gathering: در این دسته بندی کلیه ابزارهای جمع آوری اطلاعات را مشاهده خواهید کرد. معمولا از این اطلاعات برای شروع تست نفوذ استفاده میشود.

ابزارهای موجود در این دسته عبارتند از:

نرم افزارها و ابزارهای موجود در این دسته عبارتند از:

ابزارهای موجود در این دسته عبارتند از:

ابزارهای موجود در این بخش عبارتند از:

نرم افزارهای موجود در این بخش عبارتند از:

ابزارهای موجود در این عبارتند از:

نرم افزارهای این بخش عبارت اند از:

لیست ابزارهای موجود در این بخش عبارت است از:

ابزارهای موجود در این بخش عبارتند از:

ابزارهای موجود در این بخش عبارتند از:

ابزارها و نرم افزارهای این بخش عبارتند از:

ابزارهای این بخش عبارتند از:

نرم افزارها و ابزارهای موجود در این دسته عبارتند از:

لیست ابزارهای موجود در این بخش:

در کالی لینوکس بدلیل ماهیت نیاز به ارتباط با دستگاههای بیسیم متعدد تقریبا میتوان به هر دستگاه بیسیمی بدون نیاز به نصب درایور اضافه وصل شد. گروه توسعه کالی لینوکس دایما در حال توسعه و بهبود عملکرد این بخش مهم هستند.

پشتیبانی از پردازندههای ARM

برای پاسخ گویی به نیازهای امنیتی کالی لینوکس توانایی نصب روی پردازندههای ARM را نیز دارد.

دستگاه کامپیوتر Raspberry Pi یک کامپیوتر بسیار کوچک است که درست مانند یک کامپیوتر معمولی قابلیتهای خیره کننده دارد. سایز این دستگاه در حد یک کارت اعتباری است و برای خاموش و روشن کردن آن کافی است کابل مخصوص آن را به برق بزنید. جالب است بدانید این کامپیوتر حتی ساعت ندارد و بعد از اجرا شدن سیستم باید از سرور ntp ساعت خود را بروز کند.

دستگاه Raspberry Pi بدلیل اندازه کوچک و کارامدیای که دارد ممکن است در برخی پروژههای تست نفوذ مفید باشد، به همین دلیل نسخه خاص کالی لینوکس برای برد رسپبری پای میتواند کارگشا باشد.

نصب کالی لینوکس:

کالی لینوکس را هم میتوان روی سیستم عامل به صورت معمولی نصب کرد و هم این که این سیستم عامل رو روی ماشین مجازی اجرا کنیم. به نظر میرسد استفاده از کالی لینوکس روی ماشین مجازی بسیار کارآمد تر باشد.

کالی لینوکس روی ماشینهای مجازی در سه نسخه موجود است، نسخه مخصوص VMWare، نسخه مخصوص VirtualBox و نسخه Hyper-V.

کالی لینوکس بر اساس دبیان پایه گذاری شده است و در انواع نسخههای حرفهای و یا lite ارایه میگردد و حتی نسخهای برای گوشیهای تلفن همراه و نسخهای مخصوص فلش نیز دارد.

کالی لینوکس رایگان است و برای همیشه رایگان خواهد ماند، کالی لینوکس نزدیک 300 ابزار کاربردی هک و نفوذ را در خود جای داده است که توسعه دهندگان کالی لینوکس تنها ابزارهای مفید و کارآمد را در این سیستم قرار میدهند.

برای اطمینان از امنیت و عملکرد کالی لینوکس، این سیستم عامل در نسخه Open Source ارایه میشود تا کاربران از صحت و امنیت آن مطمین باشند، هر چند که استفاده از کالی لینوکس به عنوان سیستم عامل اصلی پیشنهاد نمیشود و از کالی لینوکس فقط در مراحل تست نفوذ باید استفاده کرد.

کالی لینوکس تنها کار شما را راحت تر میکند

کالی لینوکس در واقع تنها کار شما را راحت تر میکند، شما میتوانید کلیه ابزارها و امکانات موجود در کالی لینوکس را روی توزیعی مانند UBUNTU نصب کنید ولی مشکل این جاست که نصب کردن پکیجهای متنوع با پیش نیازهایشان شاید برایتان درد سر ساز شود. کالی لینوکس مجموعهای از کلیه ابزارهای رایگان و کاربردی تست نفوذ و امنیت را به صورت یکجا، نصب شده و آماده استفاده برایتان جمع آوری کرده است. در ضمن کالی لینوکس کار ارتباط ابزارهای تست را نیز برای شما به صورت پیش فرض انجام داده است.

معرفی برخی از مهم ترین ابزارهای موجود در کالی لینوکس

در ادامه لیست برخی از ابزارهای کاربردی موجود در کالی لینوکس را با هم بررسی میکنیم:

- ابزار NMAP برای جمع آوری اطلاعات و پویشگر پورت

- ابزار Wireshark برای تحلیل بسته ها

- ابزار Burp Suite برای تست نفوذ به نرم افزارهای تحت وب

- ابزار THC Hydra برای تست حملات Brute Force روی هر نوع سیستمی

- ابزار Maltego برای جمع آوری اطلاعات پیش از شروع عملیات نفوذ

- ابزار wasp Zap برای شناسایی آسیب پذیریها در نرم افزارها و ابزارهای تحت وب

- ابزار Sqlmap برای شناسایی مشکلات موجود در ارتباط با پایگاه داده و تلاش برای تزریق کد

- ابزار SqlNinja مانند ابزار Sqlmap برای شناسایی مشکلات موجود در ارتباط با پایگاه داده و تلاش برای نفوذ از طریق تزریق کدهای مخرب

- ابزار John the Ripper برای شکستن کلمات عبور

- Aircrack-ng آزمون نفوذ و تلاش برای شکستن پسورد شبکههای بیسیم

- ابزار Metasploit Framework، سیستم جامع نفوذ متااسپلویت

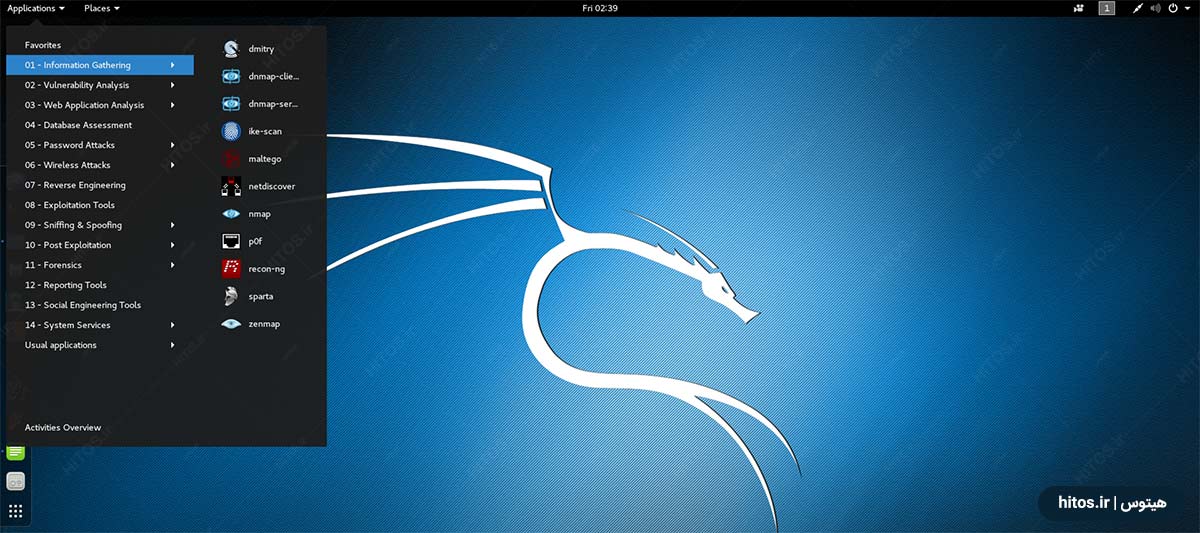

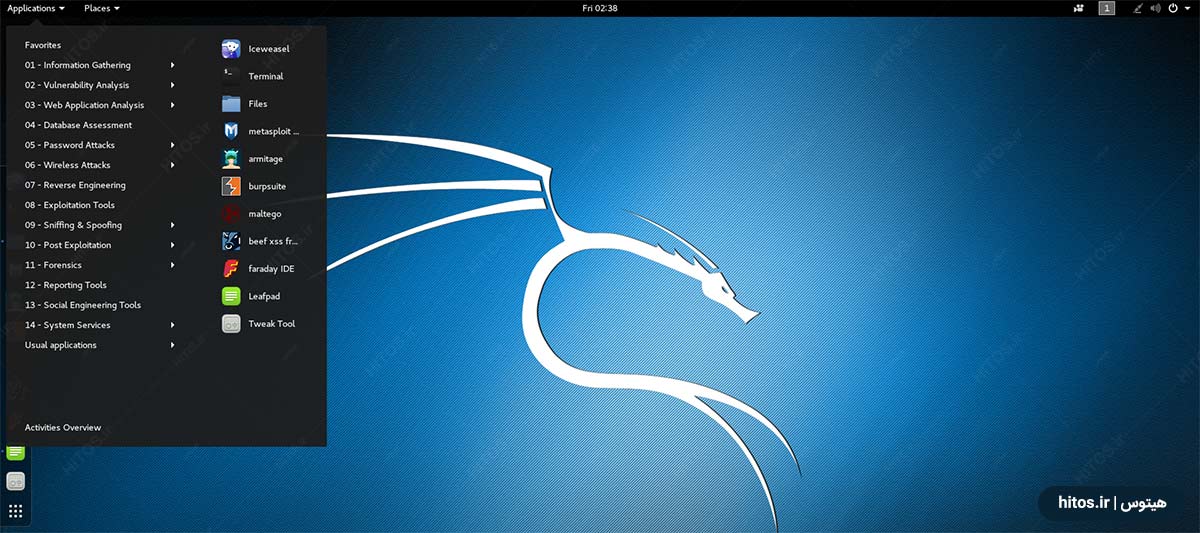

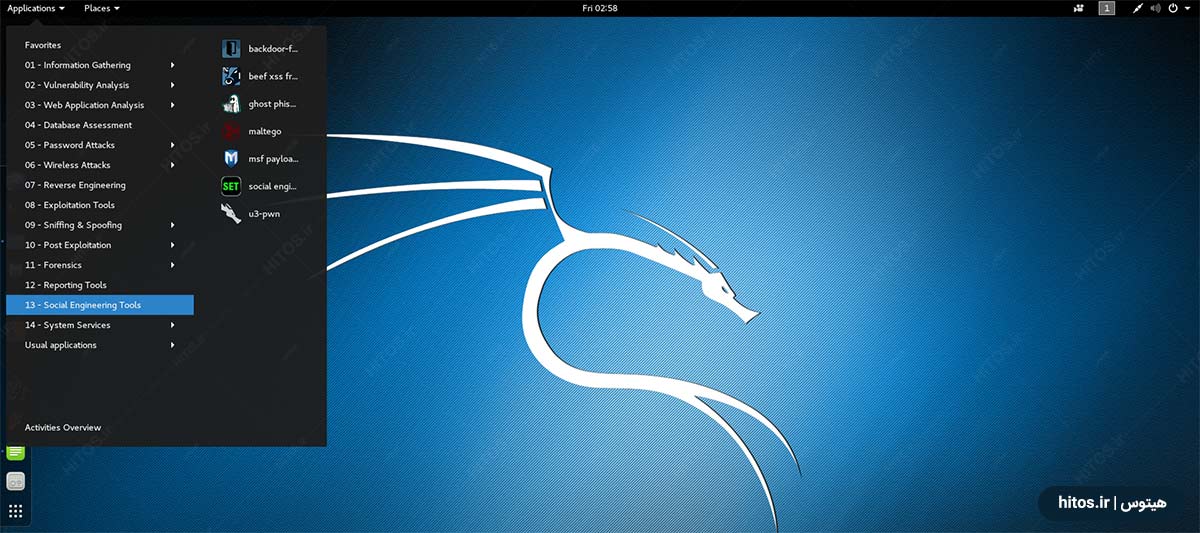

در منوی اصلی سیستم عامل کالی لینوکس دسته بندیهایی برای ابزارهای تست نفوذ و امنیت موجود در کالی لینوکس وجود دارد که در اینجا قصد داریم این دسته بندهها را معرفی کنیم:

1) Information Gathering: در این دسته بندی کلیه ابزارهای جمع آوری اطلاعات را مشاهده خواهید کرد. معمولا از این اطلاعات برای شروع تست نفوذ استفاده میشود.

ابزارهای موجود در این دسته عبارتند از:

- dmitry

- dnmap Client

- dnmap Server

- ike-scan

- maltego

- netdiscover

- nmap

- p0f

- recon-ng

- sparta

- zenmap

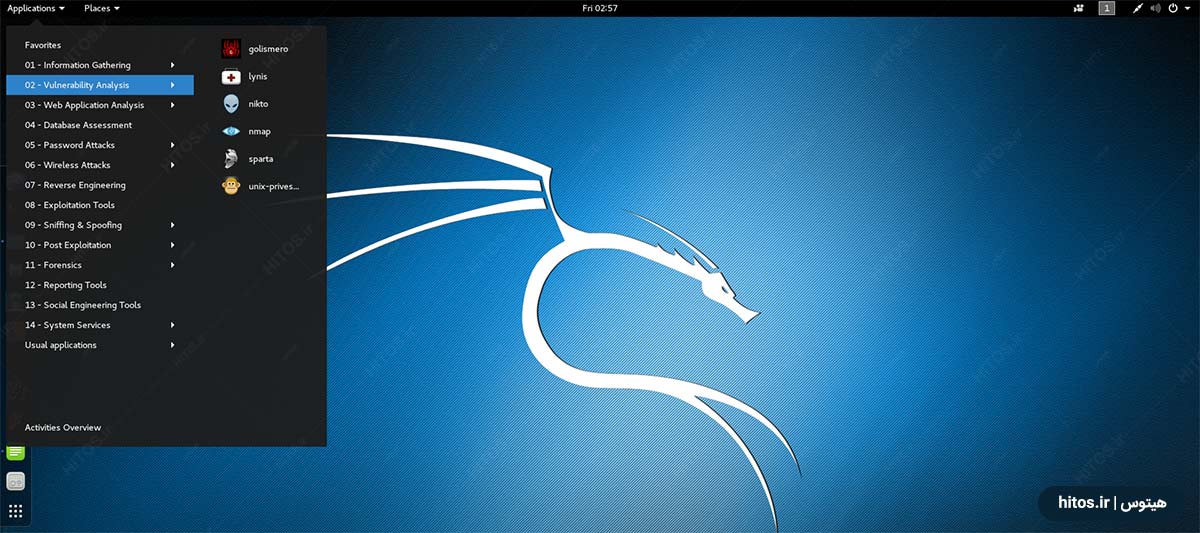

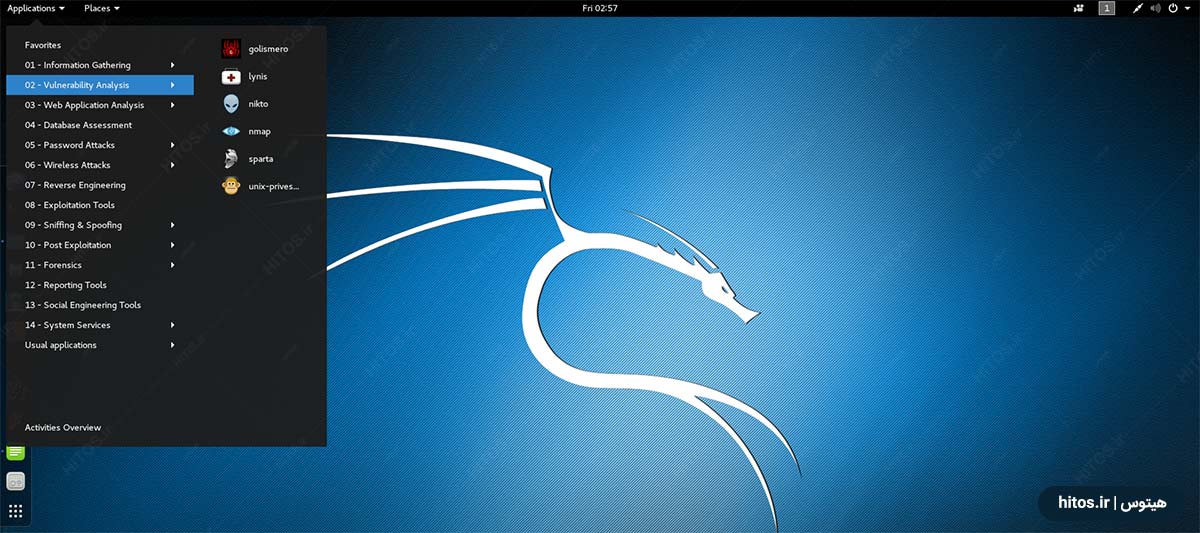

نرم افزارها و ابزارهای موجود در این دسته عبارتند از:

- golismero

- lynis

- nikto

- nmap

- sparta

- unix-privesc-check

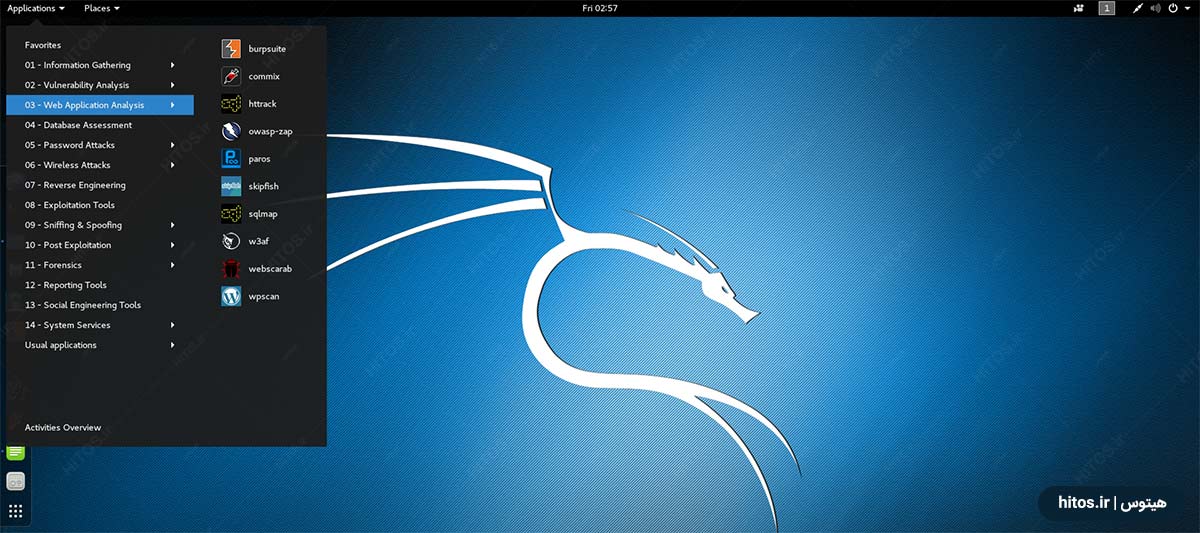

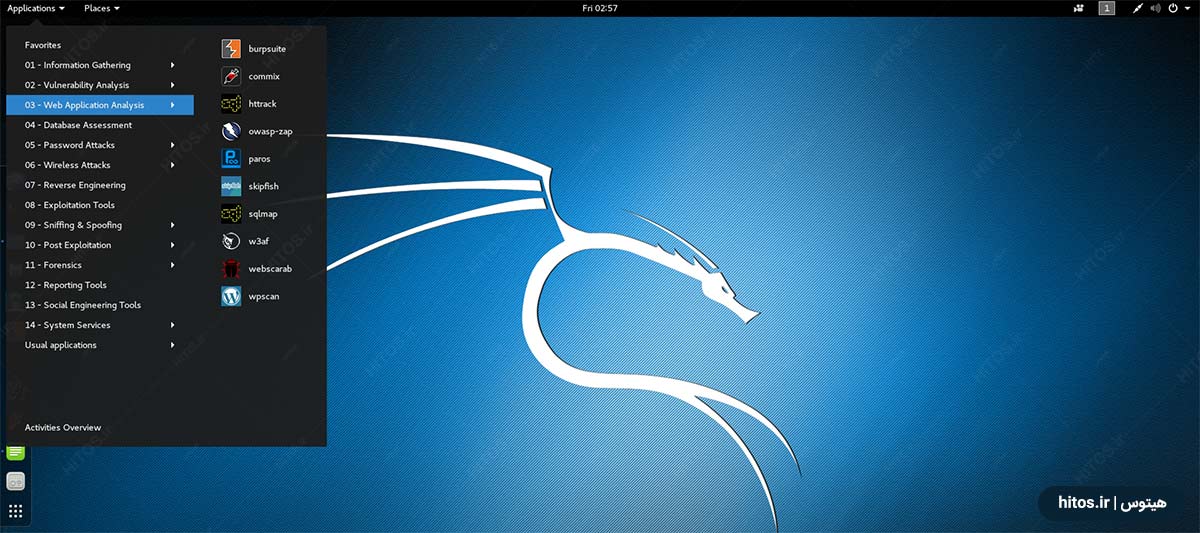

ابزارهای موجود در این دسته عبارتند از:

- burpsuite

- commix

- httrack

- owasp-zap

- paros

- skipfish

- sqlmap

- w3af

- webscarab

- wpscan

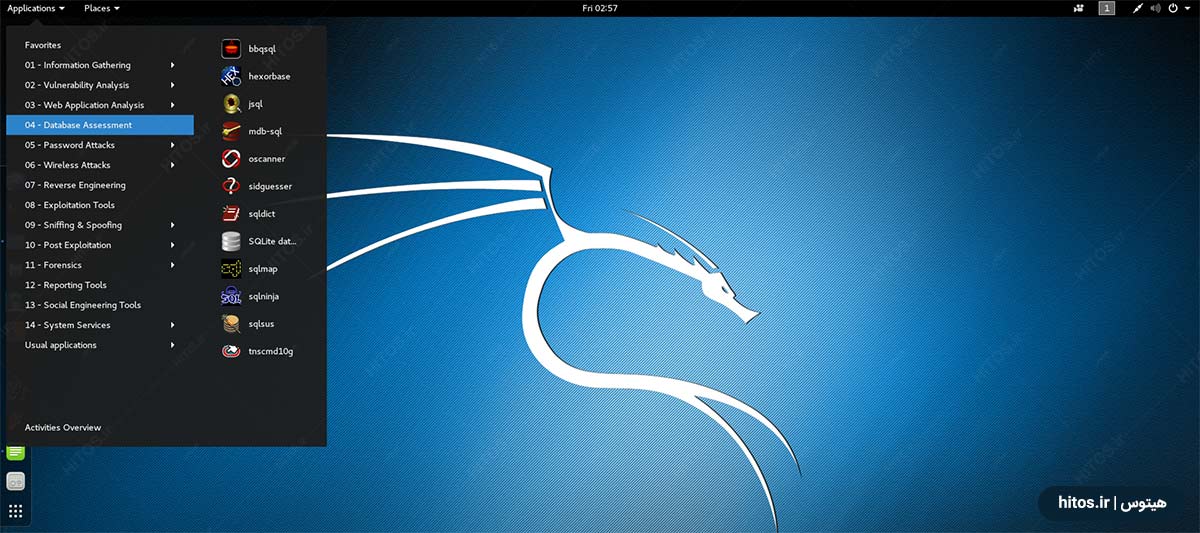

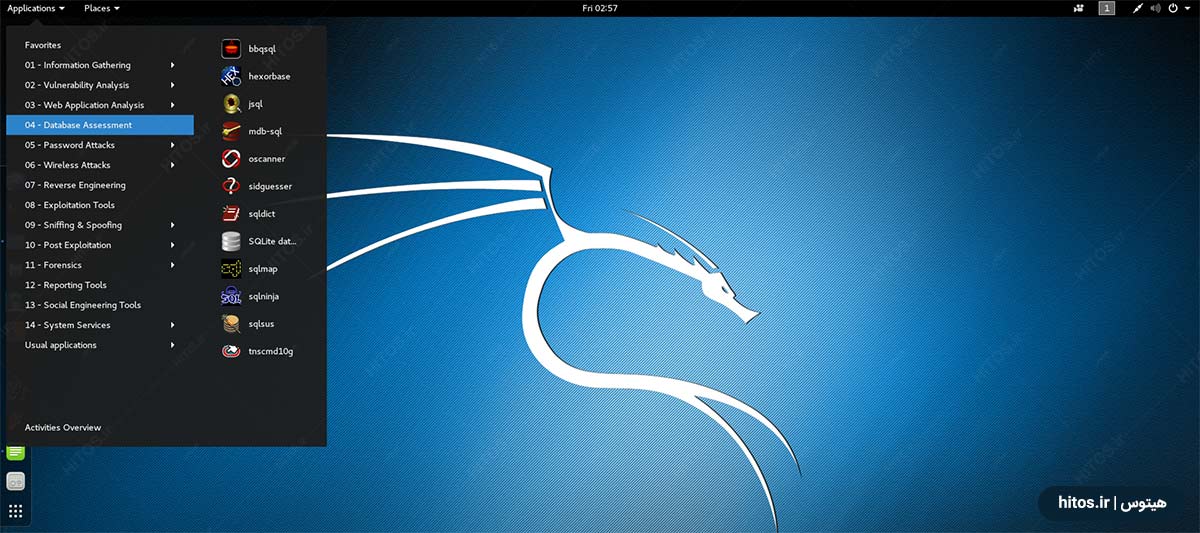

ابزارهای موجود در این بخش عبارتند از:

- bbqsql

- hexorbase

- jsql

- mdb-sql

- oscanner

- sidguesser

- sqldict

- SQLite database

- sqlmap

- sqlninja

- sqlsus

- tnscmd10g

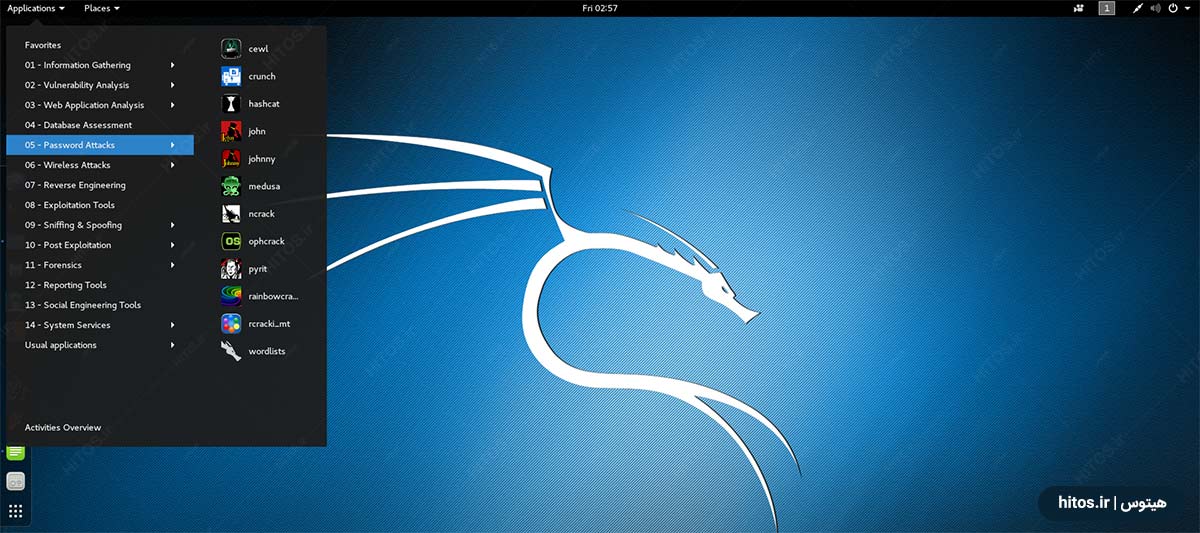

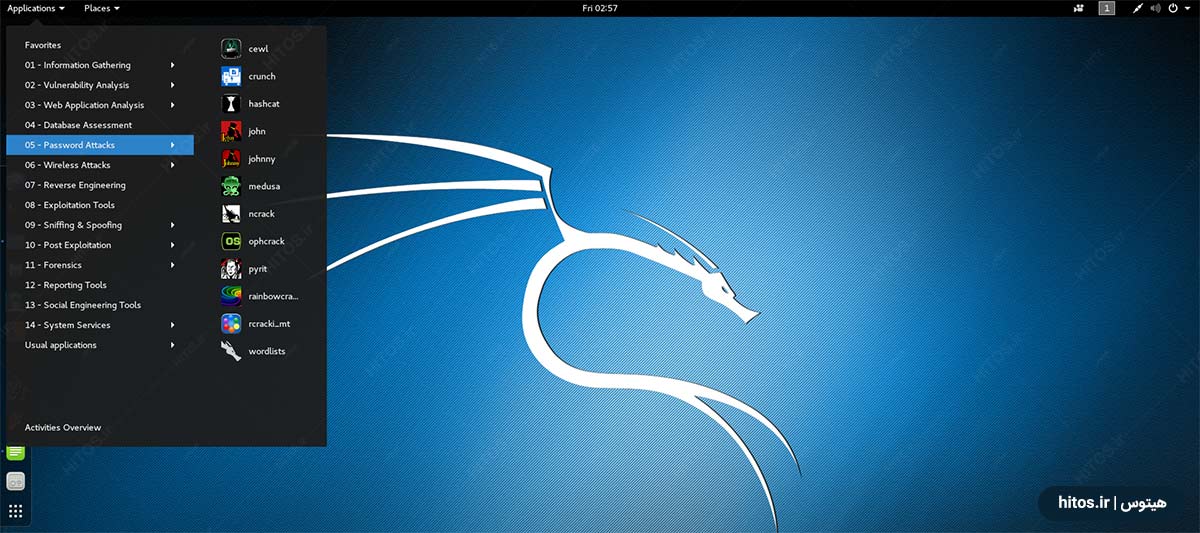

نرم افزارهای موجود در این بخش عبارتند از:

- cewl

- crunch

- hashcat

- john

- johnny

- medusa

- ncrack

- ophcrack

- pyrit

- rainbowcrack

- rcracki_mt

- wordlists

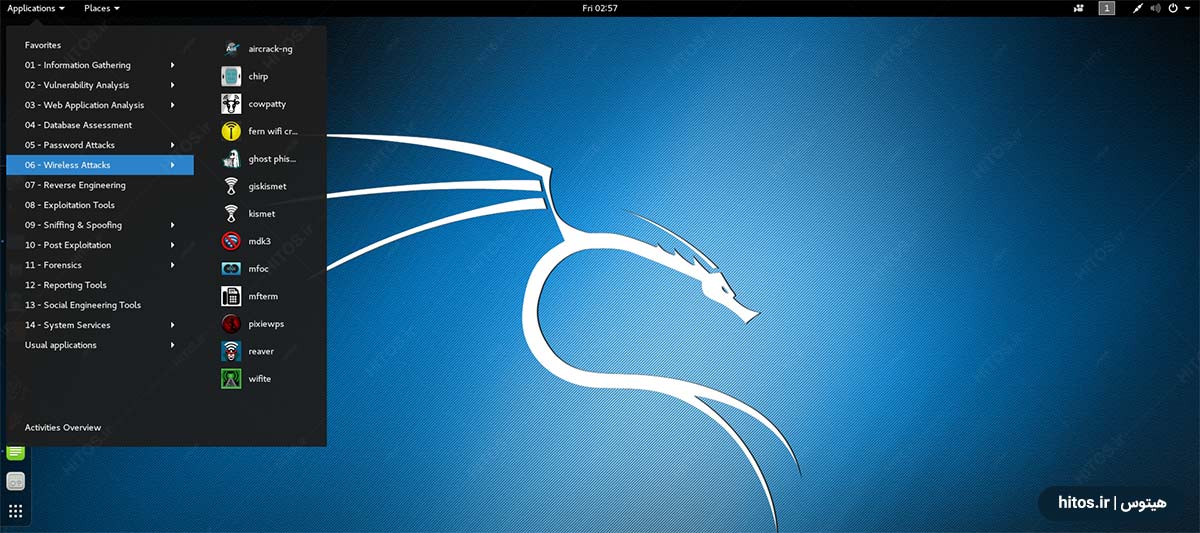

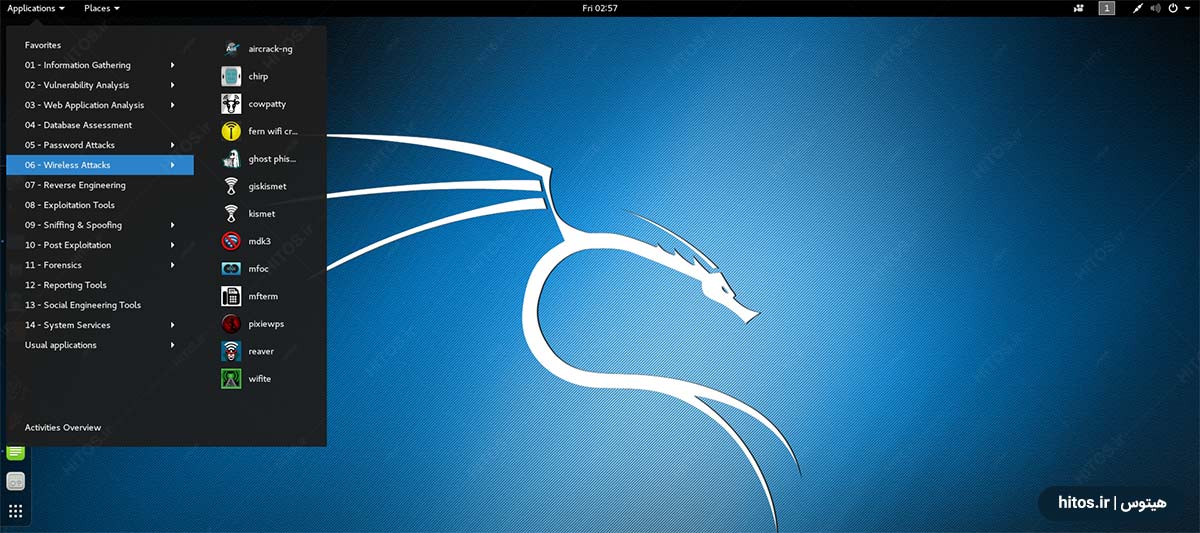

ابزارهای موجود در این عبارتند از:

- aircrack-ng

- chirp

- cowpatty

- fern wifi cracker

- ghost phisher

- giskismet

- kismet

- mdk3

- mfoc

- mfterm

- pixiewps

- reaver

- wifite

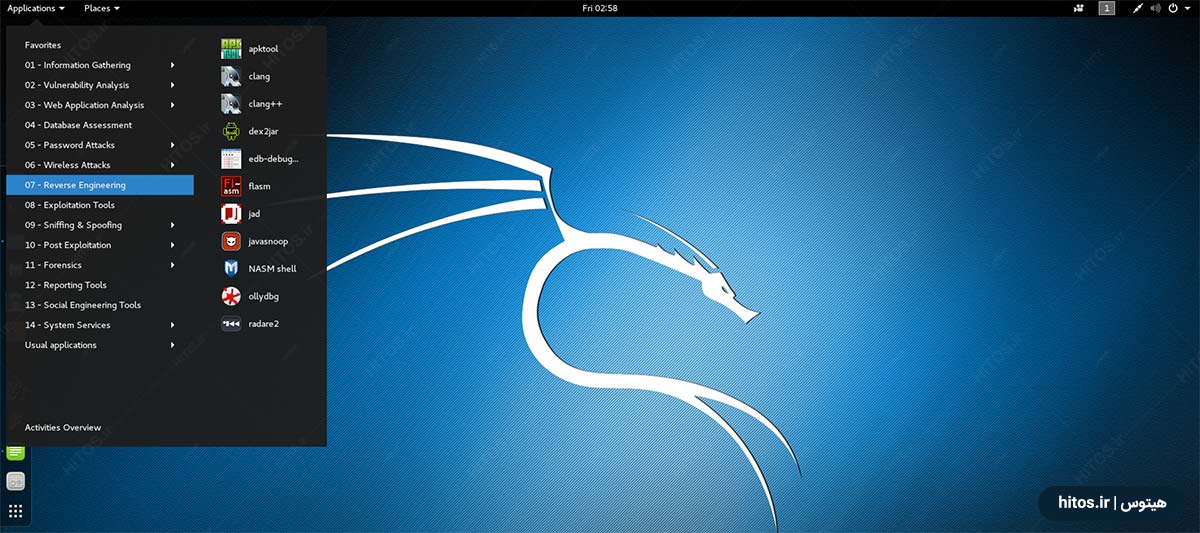

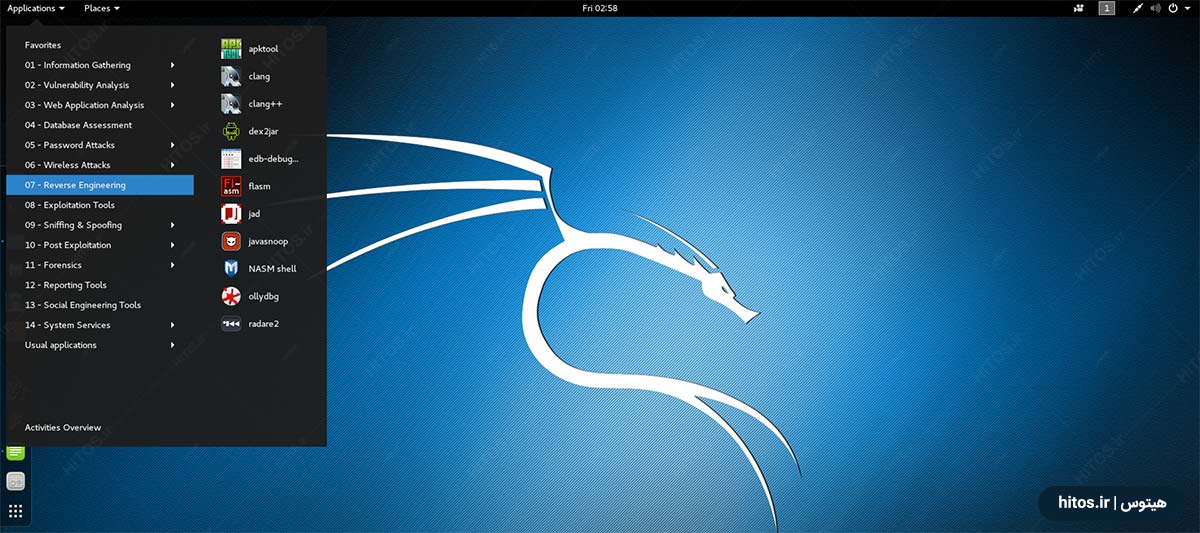

نرم افزارهای این بخش عبارت اند از:

- apktool

- clang

- clang++

- dex2jar

- edb-debug

- flasm

- jad

- javasnoop

- NASM shell

- ollydbg

- radare2

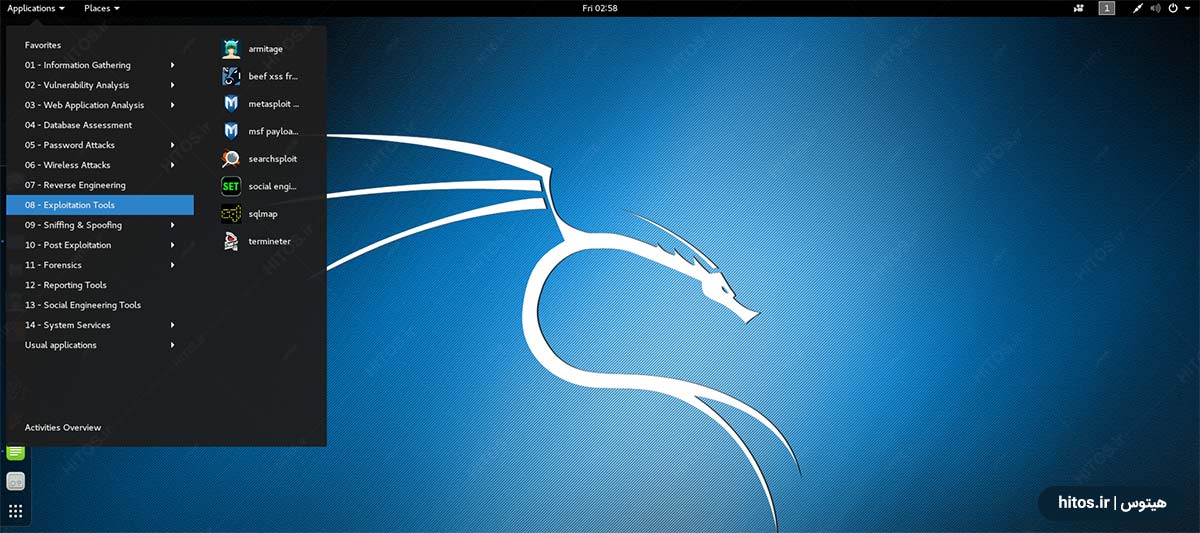

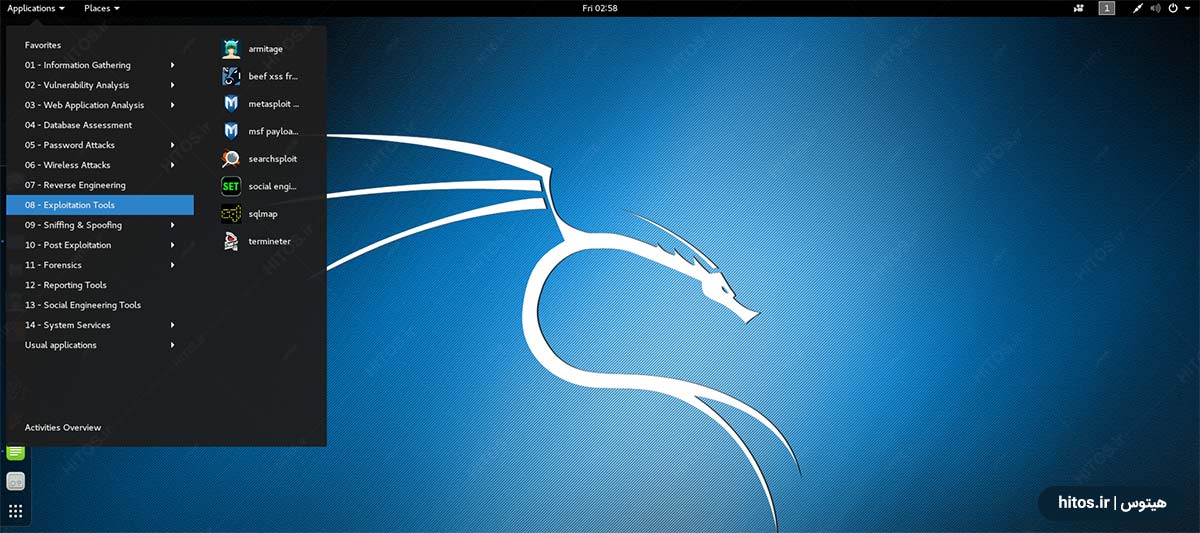

لیست ابزارهای موجود در این بخش عبارت است از:

- armitage

- beef xss framework

- metaspolite Framework

- mfs payload

- searchsploit

- social enginear Toolkit

- sqlmap

- termineter

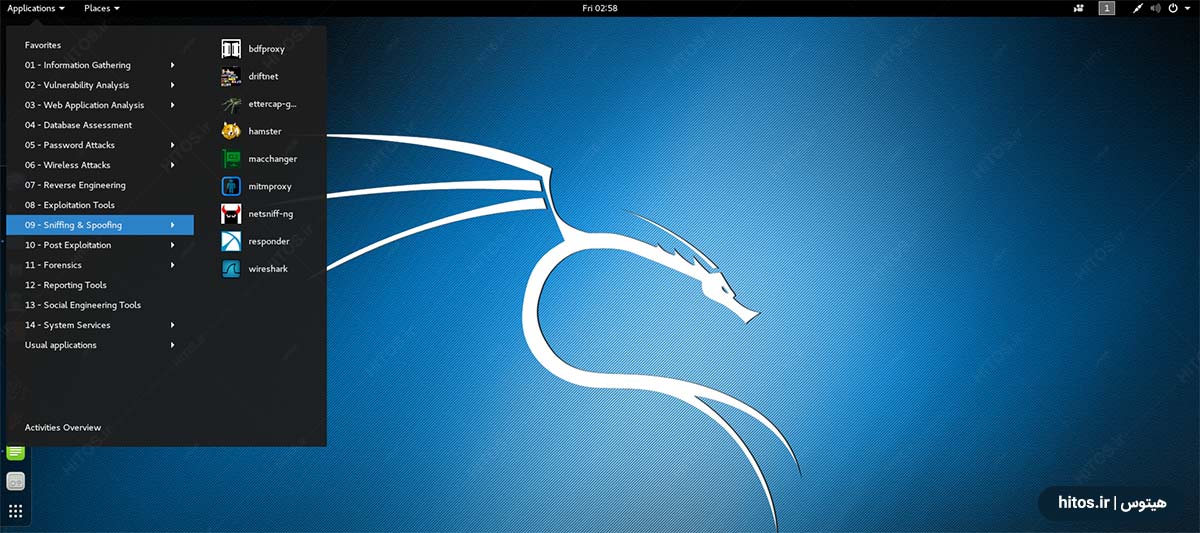

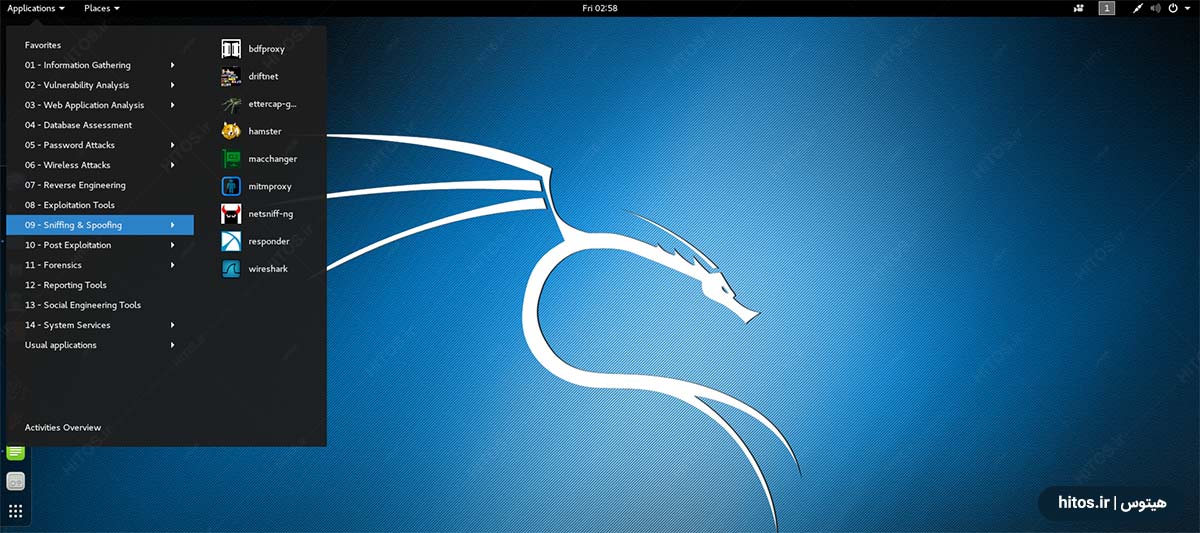

ابزارهای موجود در این بخش عبارتند از:

- bdfproxy

- driftnet

- ettercap

- hamster

- macchanger

- mitmproxy

- netsniff-ng

- responder

- wireshark

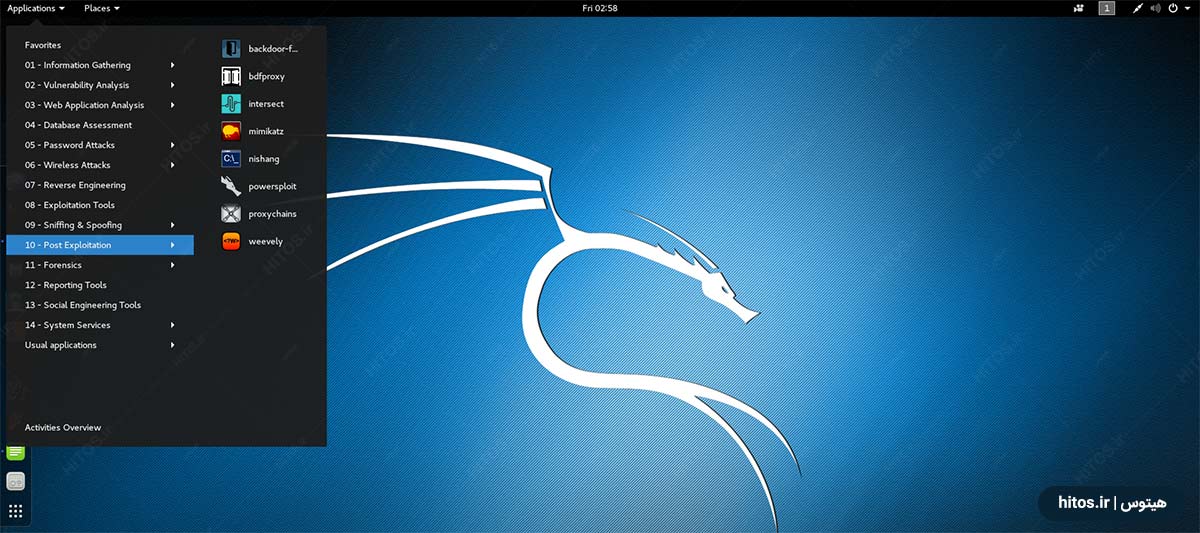

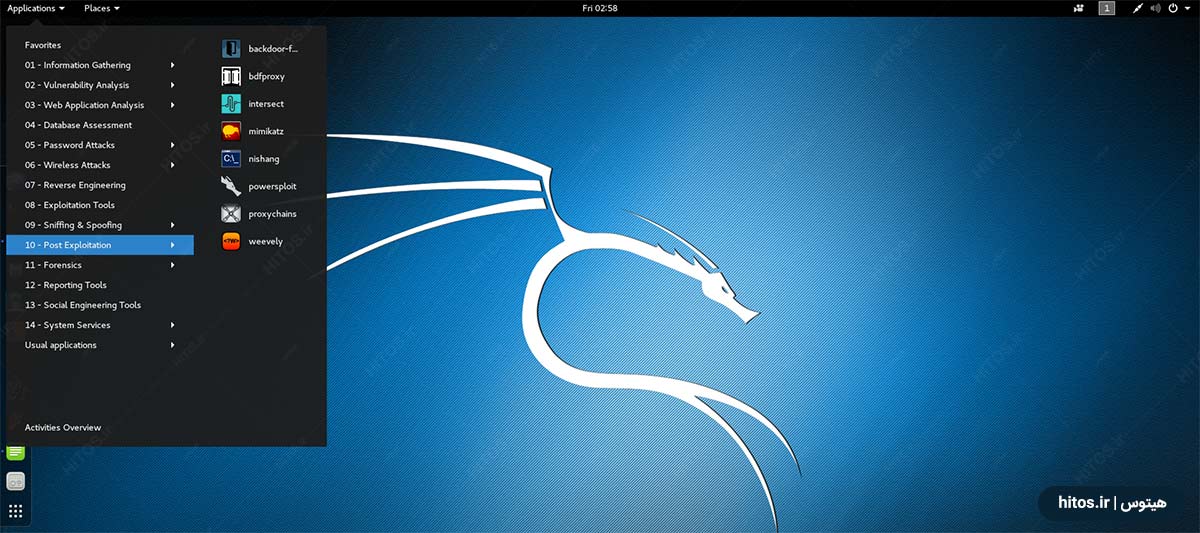

ابزارهای موجود در این بخش عبارتند از:

- backdoor-f

- bdfproxy

- intersect

- mimikatz

- nishang

- powersploit

- proxychains

- weevely

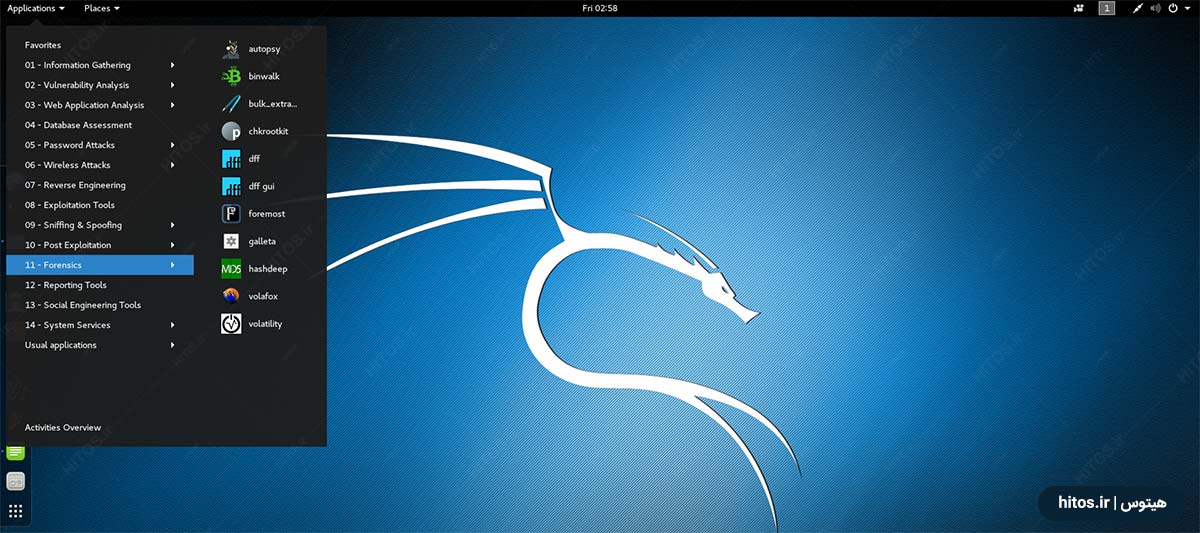

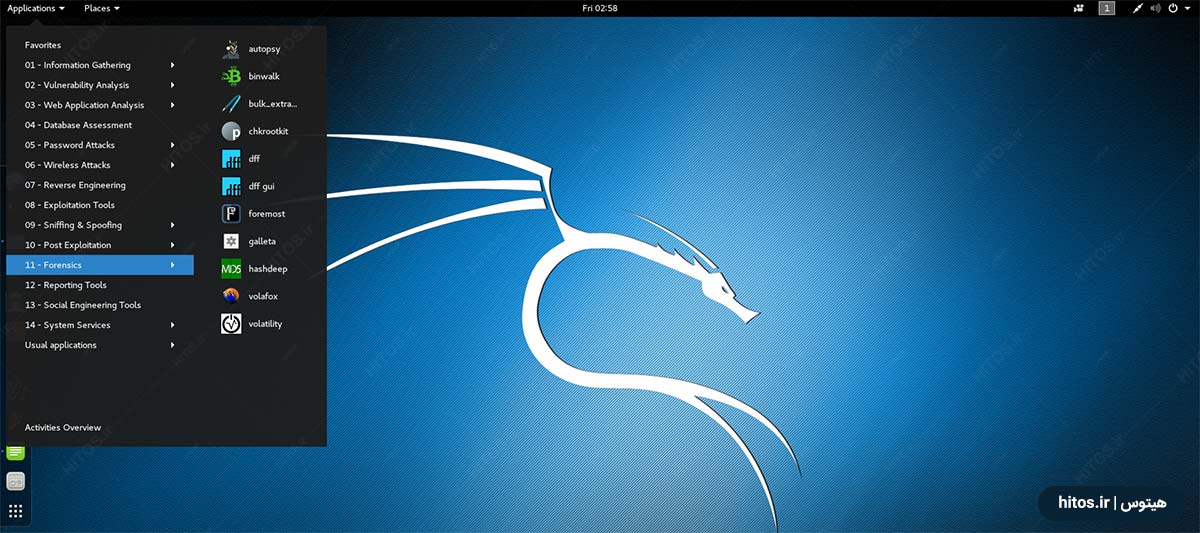

ابزارها و نرم افزارهای این بخش عبارتند از:

- autopsy

- binwalk

- bulk_extractor

- chkrootkit

- dff

- dff gui

- foremost

- galleta

- hashdeep

- volafox

- volatility

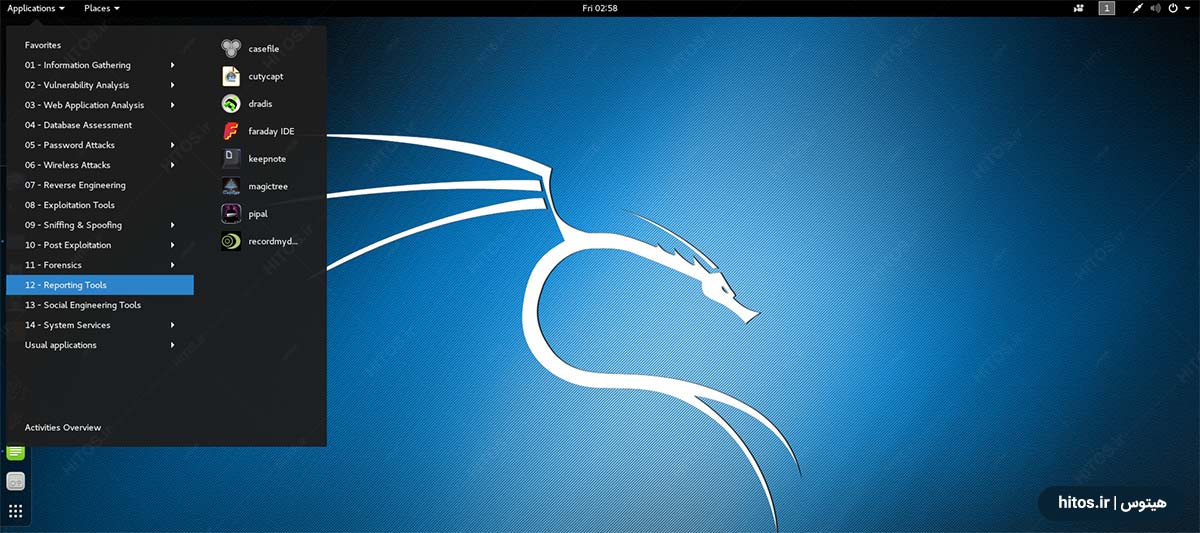

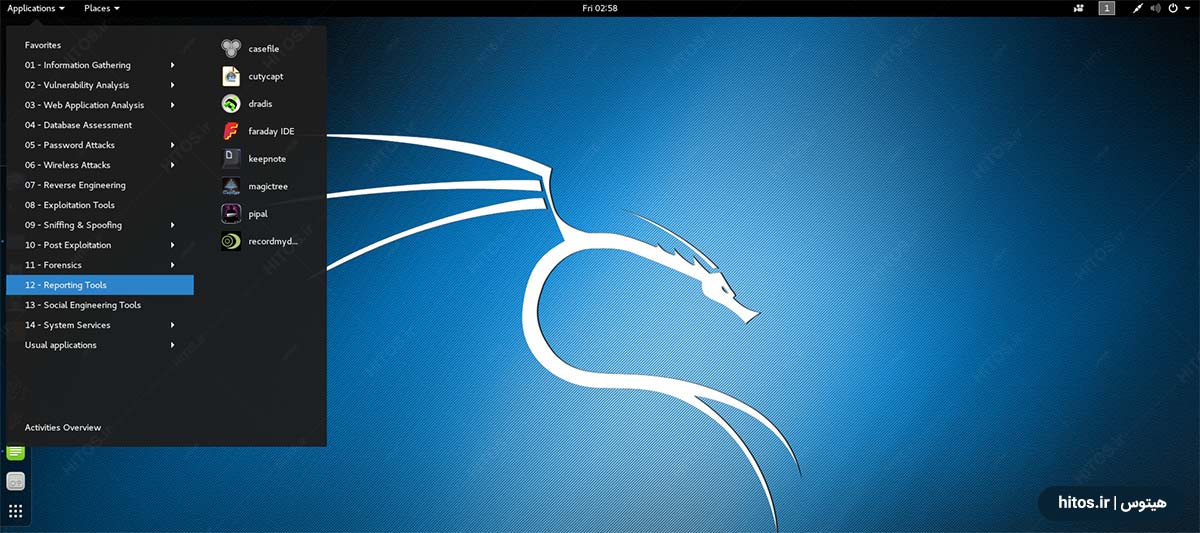

ابزارهای این بخش عبارتند از:

- casefile

- cutycapt

- dradis

- faraday IDE

- keepnote

- magictree

- pipal

- recordmydesktop

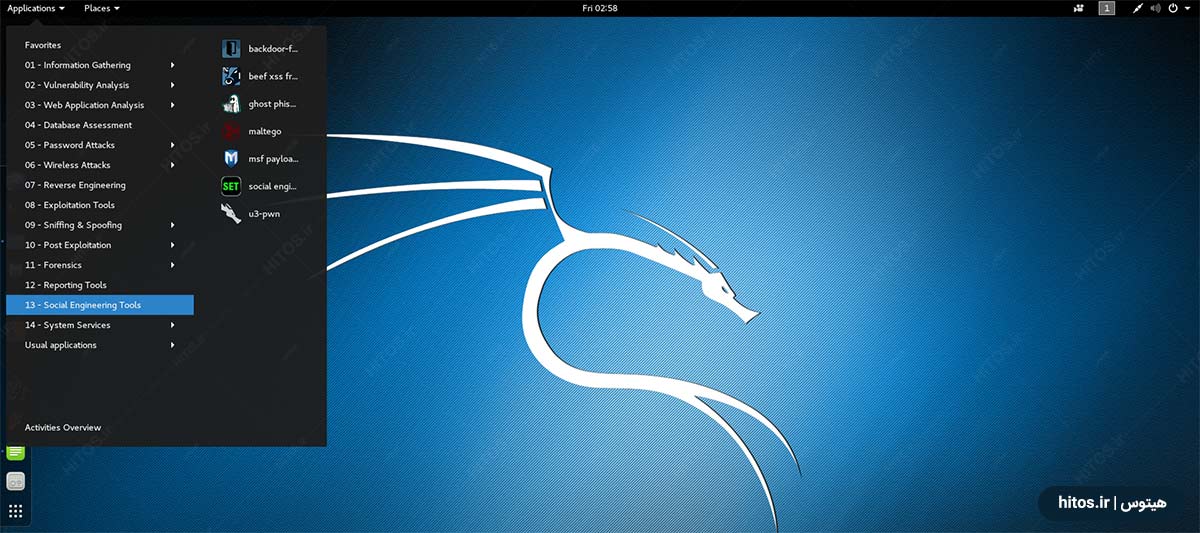

نرم افزارها و ابزارهای موجود در این دسته عبارتند از:

- backdoor

- beef xss framework

- ghost phisher

- maltego

- msf payload

- social enginear toolkit

- u3-pwn

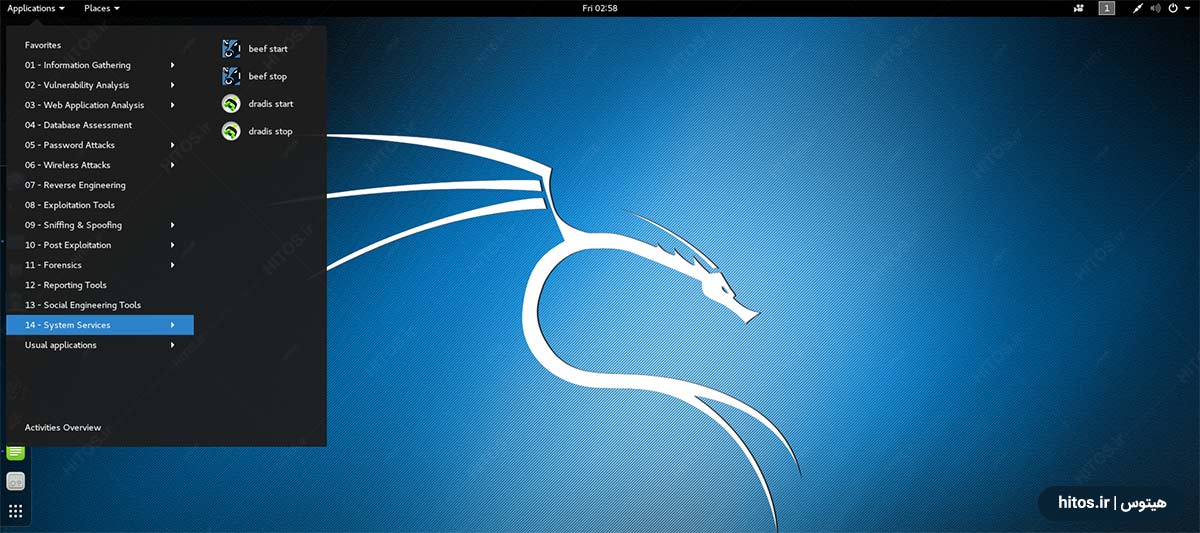

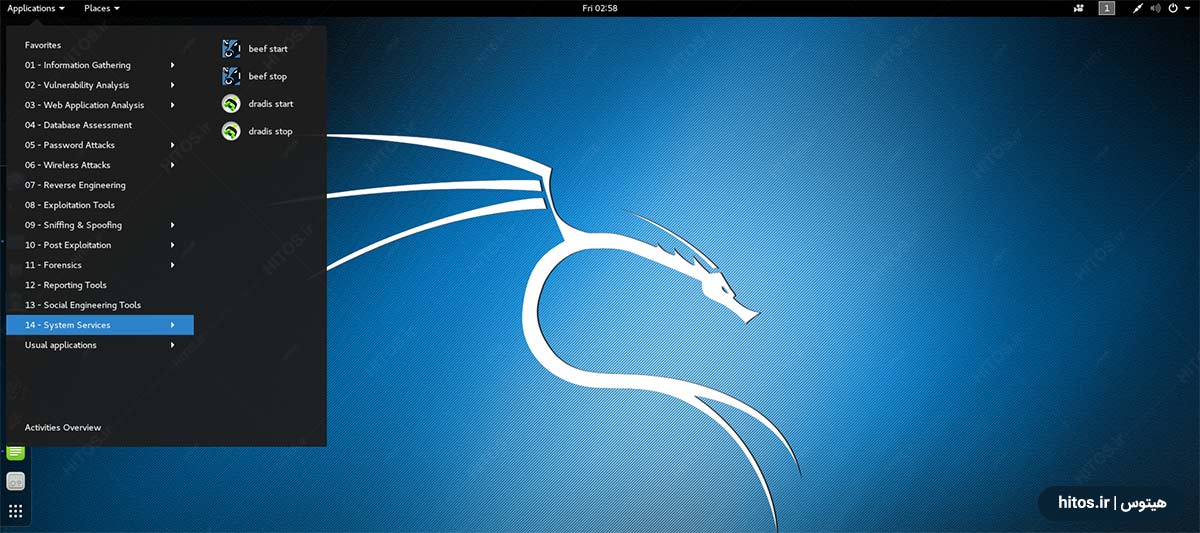

لیست ابزارهای موجود در این بخش:

- beef start

- beef stop

- dradis start

- dradis stop

در کالی لینوکس بدلیل ماهیت نیاز به ارتباط با دستگاههای بیسیم متعدد تقریبا میتوان به هر دستگاه بیسیمی بدون نیاز به نصب درایور اضافه وصل شد. گروه توسعه کالی لینوکس دایما در حال توسعه و بهبود عملکرد این بخش مهم هستند.

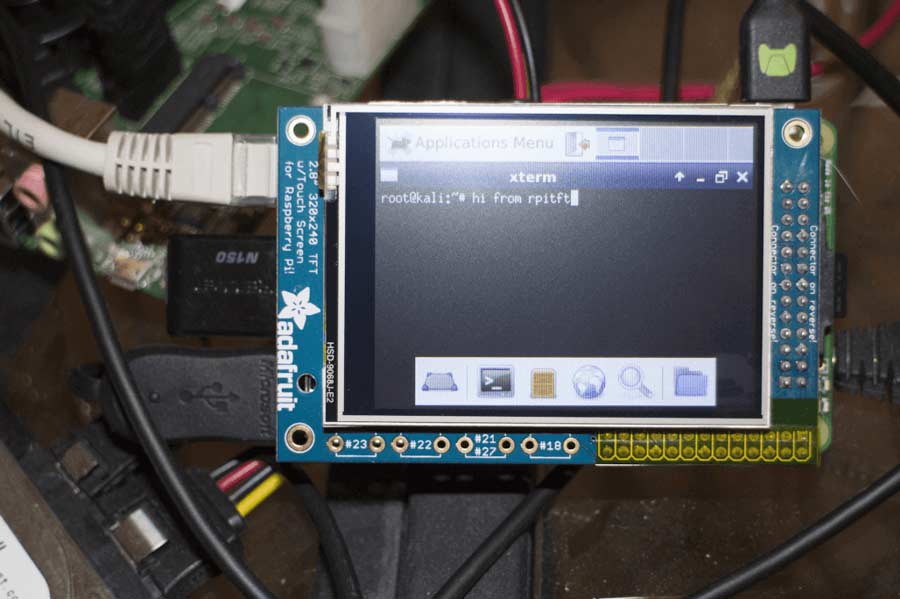

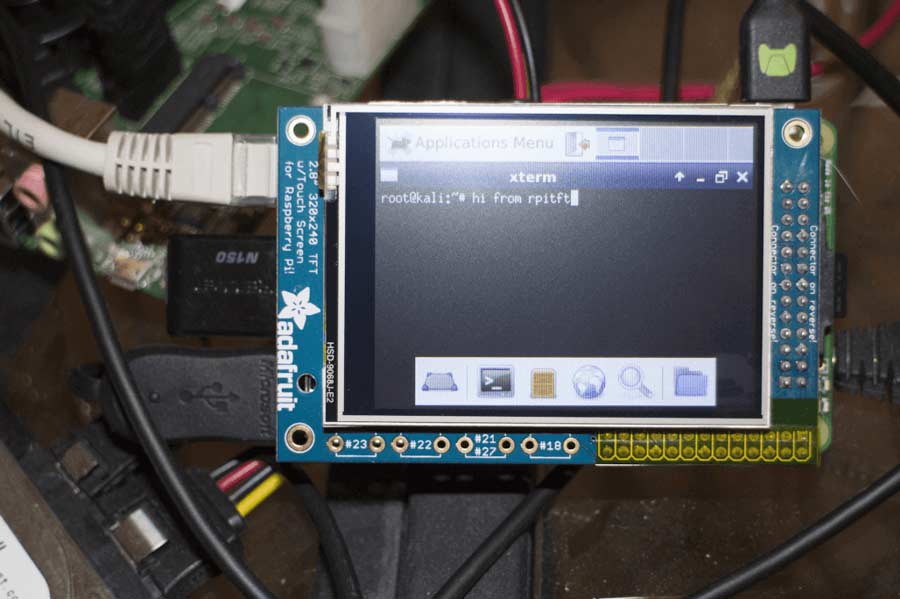

پشتیبانی از پردازندههای ARM

برای پاسخ گویی به نیازهای امنیتی کالی لینوکس توانایی نصب روی پردازندههای ARM را نیز دارد.

دستگاه کامپیوتر Raspberry Pi یک کامپیوتر بسیار کوچک است که درست مانند یک کامپیوتر معمولی قابلیتهای خیره کننده دارد. سایز این دستگاه در حد یک کارت اعتباری است و برای خاموش و روشن کردن آن کافی است کابل مخصوص آن را به برق بزنید. جالب است بدانید این کامپیوتر حتی ساعت ندارد و بعد از اجرا شدن سیستم باید از سرور ntp ساعت خود را بروز کند.

دستگاه Raspberry Pi بدلیل اندازه کوچک و کارامدیای که دارد ممکن است در برخی پروژههای تست نفوذ مفید باشد، به همین دلیل نسخه خاص کالی لینوکس برای برد رسپبری پای میتواند کارگشا باشد.

نصب کالی لینوکس:

کالی لینوکس را هم میتوان روی سیستم عامل به صورت معمولی نصب کرد و هم این که این سیستم عامل رو روی ماشین مجازی اجرا کنیم. به نظر میرسد استفاده از کالی لینوکس روی ماشین مجازی بسیار کارآمد تر باشد.

کالی لینوکس روی ماشینهای مجازی در سه نسخه موجود است، نسخه مخصوص VMWare، نسخه مخصوص VirtualBox و نسخه Hyper-V.

کالی لینوکس چیست و چگونه آن را نصب کنیم

رمان ۹۸ | دانلود رمان

نودهشتیا,بزرگترین مرجع تایپ رمان, دانلود رمان جدید,دانلود رمان عاشقانه, رمان خارجی, رمان ایرانی, دانلود رمان بدون سانسور,دانلود رمان اربابی,

roman98.com

roman98.com